SpamTitan tiene varias listas blancas a las que puede agregar direcciones de correo electrónico, dominios, direcciones IP y nombres de servidores. Este artículo explicará la diferencia entre ellos y cómo usarlos de manera efectiva.

Para comenzar, se necesita una breve descripción general de cómo funciona SpamTitan.

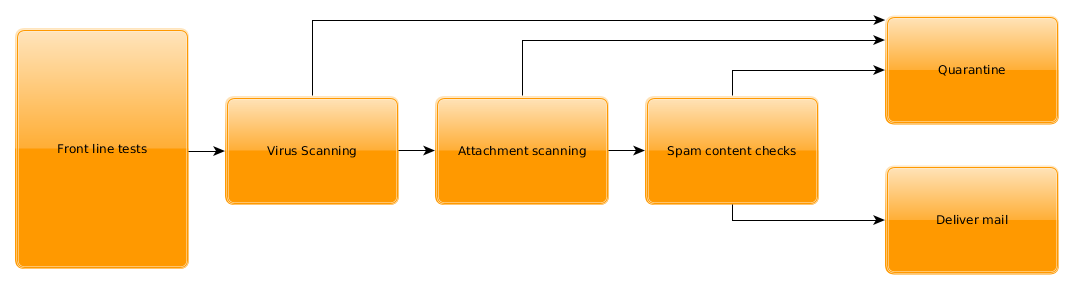

Flujo de un correo

El flujo de un correo por SpamTitan se muestra a continuación:

Las Front line tests es la primera línea de defensa. Son muy rápidos, tardan una fracción de segundo en ejecutarse y bloquean un gran porcentaje de todo el correo que está bloqueado. Escaneo de virus realizado por Kaspersky Anti-Virus y ClamAV. A continuación, se examinan los archivos adjuntos para ver si aparecen como un tipo de archivo adjunto prohibido. El contenido de los archivos comprimidos/archivados se examina de forma predeterminada. Las comprobaciones del contenido del correo son las que requieren más procesamiento y pueden tardar de 2 a 15 segundos por correo en completarse.

Front line tests

Las Front lines incluyen:

- RBL

- SPF/DKIM/DMARC

- Greylisting

- SMTP Controls

Las pruebas de primera línea no ponen en cuarentena el correo, el correo bloqueado por estas pruebas es rechazado. Se almacena un registro del correo (Para y Sobre-De y De direcciones, IP de origen, hora y fecha, etc.) y se puede ver en Informes > Historial. Cada una de las pruebas de primera línea tiene su propia lista blanca. Si el correo de un servidor específico está siendo bloqueado por una prueba de primera línea, deberá agregar la IP del servidor o el nombre de host a la lista blanca para la prueba específica. Todas las pruebas de primera línea se configuran por IPAXES.

Escaneo para Virus

Todos los correos son escaneados en busca de virus. La única manera de evitar esto es:

- Agregando una IP de un servidor a la lista blanca de IP (Administrado por IPAXES)

- Configuración de su dominio o política de usuario para "Pasar y etiquetar" correos con virus

- Se hace coincidir una regla de filtro de contenido y se incluye el correo en la lista blanca (Filtrado de contenido > Filtrado de contenido)

Escaneo de adjuntos permitidos

Spam Content Checks

- Pruebas basadas en el Host

- Pruebas basadas en el contenido

- ¿Alguna de las direcciones IP de los encabezados Recibidos están incluidas en las listas negras de direcciones IP?

- ¿El nombre de host del servidor contiene una dirección IP?

- ¿El registro PTR contiene una dirección IP?

- ¿Hay entradas DNS inversas que coincidan hacia adelante, es decir, hacer coincidir los registros A, IP y PTR?

- ¿El nombre de host contiene palabras como: .*dsl.* cable catv ddns dhcp dial(-?up)? inmersión docsis

- La dirección IP no está en los registros A del dominio.

- El dominio del remitente conduce a un host que no tiene un registro A

- Entre otras pruebas

- Identificación de frases y palabras similares a spam en el cuerpo del correo

- Enlaces en el cuerpo del correo que contienen dominios que están en listas negras de URI

- Fuzzy-checksum-based spam detection (Pyzor & Razor)

- Filtrado Bayesiano

- Entre otras pruebas